Chaos Computer Club zur ePA „Kriminelle hätten Zugriff auf mehr als 70 Millionen Patientenakten“

Wie steht es drei Wochen vor dem bundesweiten Roll-out der ePa um die Sicherheit und Angreifbarkeit?

© Song_about_summer – adobe.stock.com

Wie steht es drei Wochen vor dem bundesweiten Roll-out der ePa um die Sicherheit und Angreifbarkeit?

© Song_about_summer – adobe.stock.com

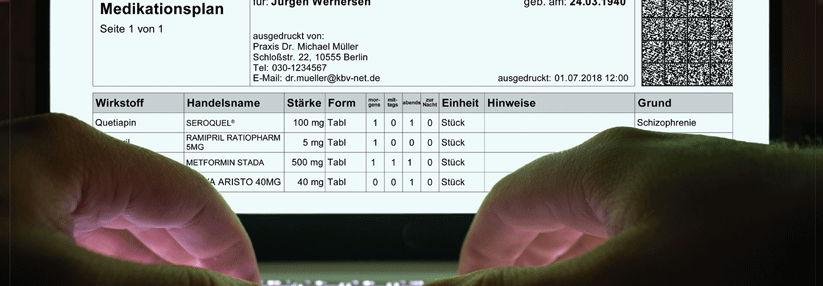

Keine drei Wochen bevor die elektronische Patientenakte (ePA) in drei Modellregionen ausgerollt werden soll, sagte Bianca Kastl auf dem 38. Chaos Communication Congress in Hamburg vor großem Publikum die Worte: „Der Angriff ermöglicht den Vollzugriff auf alle ePAs. Und wenn wir alle ePAs sagen, meinen wir alle.“ Kleiner Fehler, große Wirkung, kommentierte das Martin Tschirsich, ein ethischer Hacker, der sich seit Jahren mit der Sicherheit von Gesundheitsdaten beschäftigt – ein sozusagenimmer wieder erfolgversprechendes Feld.

Tschirsich und Kastl sind beide für ihre hohe Expertise bekannt. Und auch ihre diesjährigen Erfolgserlebnisse, auf die sie sicherlich gerne verzichtet hätten, sind beachtlich.

So ist es ihnen erneut gelungen, mit einem einfachen Anruf bei verschiedenen Krankenkassen Gesundheitskarten auf fremde Namen zu bestellen. Zeitaufwand: 10 bis 20 Minuten. Über die Karten ist der Zugang zu den Akten direkt möglich – denn die neue Version der ePA (ePA „für alle“ oder 3.0) verzichtet auf eine PIN-Eingabe; der bloße Besitz einer Karte reicht also für den Zugriff vom heimischen Computer aus, wo auch immer dieser steht. Diese Schwachstelle wurde vor über zehn Jahren zum ersten Mal aufgedeckt und seitdem immer wieder. „Es ist ein jährliches Ritual, sich so eine Gesundheitskarte zu bestellen – nicht die eigene, sondern eine fremde“, sagt Tschirsich.

Nach den ePA ging es an die SMC-B-Ausweise

Die Sicherheitsprofis konnten sich auch Praxisidentitäten auf verschiedenen Wegen besorgen. Ein kompromittierter Zugang zu einer Gesundheitseinrichtung ermöglicht den Zugriff auf alle Akten der Einrichtung. Der Weg dahin ging z. B. über schlechte Passwörter, die über Tools von der Couch aus ausfindig gemacht werden konnten, über Kleinanzeigen, die zu einem Konnektor mitsamt SMC-B-Ausweis und Passwort führten, und über die Manipulation eines Codes, sodass existierende Ausweise mitgenutzt werden könnten, inklusive aller Bearbeitungsrechte. Auch das Bestellen fremder SMC-B-Karten an eine dritte Adresse hatte sich schon bewährt.

Außerdem gelang es auch – und zwar mit relativ geringem Aufwand – den Weg zu allen rund 73 Millionen Patientenakten zu bahnen. Dieser Weg führte über Mängel in der Spezifikation, die es ermöglichen, Zugriffstoken für Akten beliebiger Versicherter zu erstellen. Dafür müssen die Gesundheitskarten weder präsentiert oder eingelesen werden. Damit hätten Kriminelle unter bestimmten Umständen auf einen Schlag Zugriff auf mehr als 70 Millionen Akten. Der Angriff ist remote durchführbar und der zeitliche Einsatz liegt bei etwa einem Monat.

Ursächlich für diesen theoretischen Massen-Datenabfluss ist ein Implementierungsdetail im Versichertenstammdatenmanagement (VSDM), so Tschirsich. Das Erstaunliche: Die Angreifbarkeit des Verfahrens soll der Gematik bereits seit 2016 bekannt sein. „Wir hoffen, dass das noch gefixt wird in der ePA für alle, die nicht widersprochen haben.“ So etwas koste das Vertrauen ins digitale Gesundheitswesen. „Es ist aber am Ende unser aller Gesundheitswesen, unsere Digitalisierung des Gesundheitswesens, und wir sollten ein Interesse daran haben, dass es vertrauenswürdig und sicher ist, damit es auch genutzt wird“, so Tschirsich.

Und warum kann man sich nicht darauf verlassen, „dass jetzt endlich mal eine ePA kommt, die sicher ist“? Als eines der strukturellen Probleme machen Tschirsich und Kastl die Vertrauensräume aus, die vielen Beteiligten in der Selbstverwaltung des Gesundheitswesens mit rund 100 Krankenkassen und über 100 Karten-Herausgebern. „Das System ist inzwischen so komplex, dass es kaum noch jemand vollständig durchdringt.“

Risiken der ePA müssen transparent gemacht werden

Um das Vertrauen wieder herzustellen, fordern die CCC-Sicherheitsforschenden: Es müsse eine unabhängige belastbare Bewertung der Risiken der Datenverarbeitung im System stattfinden, die nicht von der Gematik oder dem Ministerium erfolgt. Es könne nicht sein, dass die Sicherheitsrisiken eines so großen und elementaren Projektes immer wieder ehrenamtlich zugetragen werden müssen und dann ad hoc gefixt werden. Außerdem müsse es eine transparente Kommunikation der Risiken gegenüber Betroffenen geben. Und es wird ein gänzlich neuer Entwicklungsprozess gefordert – es sei „irrwitzig“ zu erwarten, dass ein sicheres Produkt entstehe, wenn man nichts verändere, aber schon die ePA 1, ePA 2 und ePA 3 mit Mängeln versehen waren. Benötigt werde ein offener Entwicklungsprozess, ein Open Development über den gesamten Lebenszyklus hinweg.

Auch Kastl unterstreicht: „Wir beobachten, dass die intransparenten Risikobetrachtungen Vertrauen zerstören.“ Gebraucht werde eine digitale staatliche Lösung, die sinnvoll als öffentliche Infrastruktur funktioniert. Sonst würden gerade Menschen, die besonders von der ePA profitieren könnten, diese nicht nutzen. „Denkt an Menschen mit HIV-Erkrankungen, an Menschen mit psychischen Erkrankungen oder solche, die häuslicher Gewalt ausgesetzt sind. Sie haben durch die Digitalisierung im Gesundheitswesen eine bessere Möglichkeit, an Gesundheitsleistungen zu kommen – aber sie haben auch ein sehr viel stärkeres Sicherheitsbedürfnis.“

Die ePA 3.0 – quasi am Start, doch immer wieder Stein des Anstoßes

Am 15. Januar war der Starttermin für den Roll-out der ePA in den Modellregionen Hamburg und Franken. In der ePA-Modellregion NRW, die sich in die Pilotierung hat integrieren lassen, haben die Apotheken ihre Teilnahme zurückgezogen – offensichtlich in Reaktion auf die Warnung der Sicherheitsforschenden.

In Datenschutzkreisen wie auch in der Ärzteschaft werden immer wieder die Sicherheitsmängel der ePA kritisiert. Aktuell hat auch der Präsident der Bundesärztekammer, Dr. Klaus Reinhardt, Zweifel geäußert und gesagt, er könne Patienten derzeit nicht zur Nutzung der ePA raten. Dr. Michael Hubmann, Präsident des Berufsverbandes der Kinder- und Jugendärzt*innen, kritisierte die Versuche, die Datenlücken kleinzureden. Er empfehle Eltern, sich aktiv gegen die ePA zu entscheiden, solange die Sicherheitsmängel und die Rechte von Kindern und Jugendlichen nicht geklärt seien. Auch Dr. Silke Lüder, stellvertretende Bundesvorsitzende der Freien Ärzteschaft, hat das Narrativ der sicheren ePA für gescheitert erklärt.

Vor wenigen Wochen hatten zudem Organisationen wie die Deutsche Aidshilfe, die Verbraucherzentrale Bundesverband sowie IT-Sicherheitsexperten und der Chaos Computer Club vor den Risiken der geplanten Digitalisierung gewarnt. Ende 2024 hatte das Fraunhofer-Institut für Sichere Informationstechnologie ein Gutachten erstellt, das insgesamt das Sicherheitskonzept für angemessen befindet, aber der ePA teils gravierende Schwachstellen bescheinigt. Funfakt: Für Angriffe durch Regierungsorganisationen hatte das Institut „in Absprache mit der Gematik“ festgelegt, dass diese „nicht relevant“ seien.

Ab dem 15. Januar soll dann für alle 73 Millionen gesetzlich Versicherten, die dem nicht widersprochen haben, automatisch eine ePA angelegt werden. Den Wechsel zur „Opt-out“-Anwendung hatte die Ampelregierung im Digital-Gesetz beschlossen. Widersprochen werden kann der Akte insgesamt und/oder der Auswertung von Abrechnungsdaten durch die Krankenkasse. Soll nicht der gesamten ePA widersprochen werden, kann der Einstellung von Abrechnungsdaten der Krankenkassen in die Akte widersprochen werden und/oder der Übertragung der Daten an das Forschungsdatenzentrum (widerspruch-epa.de). Praxen außerhalb der Modellregionen, die kein ePA-Modul installiert haben, drohen aktuell keine Sanktionen. In Zukunft soll Ärztinnen und Ärzten, die die Installation verweigern, die TI-Pauschale um 50 % gekürzt werden.

Gematik: technisch möglich, aber aufwendig und verboten

Die Gematik bedankte sich explizit bei den IT-Sicherheitsexperten für die „Hinweise“: Die vom CCC vorgestellten Angriffsszenarien auf die neue ePA „wären technisch möglich gewesen, die praktische Durchführung in der Realität aber nicht sehr wahrscheinlich, da verschiedene Voraussetzungen erfüllt sein müssen“.

Damit bezieht sie sich allerdings nur auf eines der Angriffsszenarien. Außerdem gibt sie an, im intensiven Austausch mit den zuständigen Sicherheitsbehörden wie dem Bundesamt für Sicherheit in der Informationstechnik (BSI) zu sein. Technische Lösungen zum Unterbinden der Angriffsszenarien seien konzipiert und deren Umsetzung gestartet.

Auch das Bundesgesundheitsministerium hält die offenen Flanken der ePA für ein theoretisches Problem. In einer direkten Reaktion hatte Bundesgesundheitsminister Prof. Karl Lauterbach (SPD) versprochen, dass die ePA erst ausgerollt wird, wenn „alle Hackerangriffe, auch des CCC, technisch unmöglich gemacht worden“ seien. „Wir kennen die technischen Probleme, die jetzt noch zu lösen sind“, verkündete er rund zwei Wochen später bei einer Präsentation der ePA in einer Arztpraxis in Köln. Es handele sich „um Kleinigkeiten“. Die vom CCC aufgezeigten Probleme seien „alle bereits für die Pilotphase gelöst“. Der bundesweite Roll-out soll noch unter der jetzigen Bundesregierung an den Start gehen, bekräftigte der noch wenige Wochen amtierende Gesundheitsminister.

Medical-Tribune-Recherche